진단명 Virus.Win9x.CIH. 1999년 4월 26일, 전 세계의 수많은 PC를 파괴하면서 사람들에게 컴퓨터 바이러스가 얼마나 무서운지 인식시켜 준 바이러스이다. 안철수 증언으로는, 저 바이러스 소식이 대한민국 최초로 IT뉴스가 9시 뉴스데스크를 탄 날이라고 한다. 실제로는 그 이전부터 뉴스데스크에 IT 뉴스가 등장했었다. 대표적으로 1995년에 출시한 Windows 95의 출시 관련 뉴스들. 다만 악성코드 관련 뉴스, 또는 IT 뉴스가 첫 꼭지로 대서특필된 것으로는 최초일 수 있다.

▶ 웜이 퍼지는 ...

위 그림은 Cord Red Worm이 퍼지는 애니메이션이다.

▶ 정보의 가치가 날로 높아지고 있고, 정보의 보호할 필요성 역시 높아지고 있다.

▶ 내 정보를 어떻게 보호할 수 있을까?

▶ 정보보호하면 생각나는 것?

- 컴퓨터, 블록체인, 인공지능, 사물인터넷, 클라우드 컴퓨팅

▶ 오늘날 정보가 가지는 가치는 무한하다. 따라서 정보의 흐름을 잘 유지하는 것이 사회를 유지하는데 매우 중요한다. ==> 정보 인프라의 탄생, 만약 정보인프라가 외부의 공격으로 제 기능을 못한다면, 사회가 정상적으로 유지되기 힘들 수 있다.

▶ 보안이란?

- 전제: 보안이란 무언가 지켜야 할 것이 있고, 다른 한편에 그 무언가를 깨려는 의도('위협')가 있을때 보안의 필요성이 생겨난다.

- 무언가를 보호하는 행위

- 보호할 자산을 지키는 행위

▶ 보호하는 자산에 따른 보안의 분류

- 정보보안 → 데이터에 대해서 적합한 사람만 접근할 수 있도록 하는 것

- 물리보안 → 물리적인 무언가에 대한 직접적인 접근을 보호하는 것

- 융합보안 → 보안이 다른 산업분야와 합쳐져서 발생하는 보안

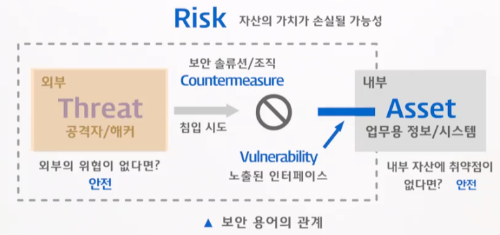

▶ 보안(Security)이란?

- 외부의 위협(Threat)으로 부터

- 내부의 자산(Asset)에 대한

- 취약점(Vulnerability)을

- 보호대책(Countermeasure)을 통해 보호하는 방식

▶ 보안(Security)이란 외부의 위협(Threat)으로 부터 내부의 자산(Asset)에 대한 취약점(Vulnerability)을 보호대책(Countermeasure)을 통해 보호하는 방식

▶ 위험의 3요소

- 취약점

- 자산

- 위협

+ 보호대책 (필요에 따라 추가할 수 있겠다.)

▶ 위험 구성 요소의 주요 개념

- 위험 : 외부의 행위로 인해서 자산에 대해 발생할 수 있는 손실

- 취약점: 자산이 가지는 공격 가능한 성질, 즉 공격자가 노릴만한 확률이 매우 큰 약점

- 자산: 개인 또는 법인이 소유하고 있는 유/무형의 가치로 일반적으로 화폐로 환산가능한 가치가 있다.

- 위협: 자산에 손실을 발생시키는 행위

▶ 실질적인 보안은 어떻게 이루어질까?

취약점을 발견하여 제거하거나, 다양한 보호대책을 수립하여 위험을 줄이는 방법

▶ 보안 = 안전 = 보호

▶ 사전적 의미( Collins Dictionary)

▷ 보안(Security) : 허용된 사람만이 처리하도록 보장하고 장소(자산)를 보호하기 위해 사용하는 방법으로 일반적으로 중요한 자산을 안전하게 지키는 넓은 개념으로서 그 의미가 있다.

▷ 안전(Safety): 위험/위해로부터 안전한 상태로, 일반적인 상태를 의미한다. (EX. 나는 안전한 상태인가?)

▷ 보호(Protection) : 위험/위해로부터 피해를 보는 것을 방지하는 방안, 일반적으로 행위의 개념이 들어있다.

▷ 사실, 위의 단어를 엄밀하게 구분하여 말하는 사람은 흔하지 않다. 굳이 위의 단어를 정확히 기억하는데 애쓰지 말자.

▶ 정보보안이란?

- 정보를 보호하는 개념부터 행위까지 포함하는 단어

- 참고로 최근에는 Information Security에서 Cyber Security라는 단어로 사용이 변화하고 있다.

▶ 정보보안의 영어 키워드는?

- Information Protection

- Information Security

▶ 보안 (Security) vs 보호 (Protection)

- 보안은 외부 침입을 방어하는 것에 방점

- 보호는 내부의 정보 유출등을 방어하는 것에 방점

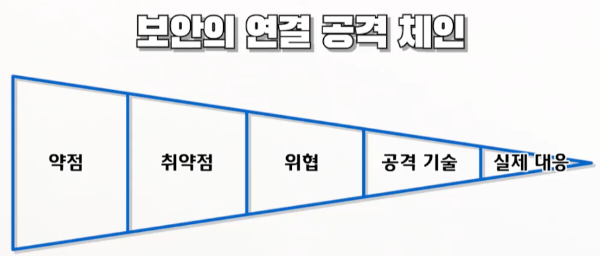

▶ 보안의 연결 공격이란?

- 존재하는 약점 중 공격 가능한 취약점을 분류하여, 위협요소로 만들어 공격 기술로 발전시키고, 이를 이용한 공격에 대한 보안 전문가들의 실제 대응을 통해 공격을 제거/차단하는 일련의 과정

▶ 킬 체인 (Kill Chain) 링크

| 약점 (Weakness) | 취약점 (Vulnerability) | |

| 개념 | 소프트웨어 결함/오류 등으로 인한 공격을 유발할 가능성이 있는 잠재적 보안 취약점 | 해커 공격의 직접적인 대상이 되는 보안 허점 |

| 보안위협 | 주로 개발 환경 발생 | 주로 운영환경에서 발생 |

| 탐지방법약 | 진단 도구, 개발자 테스트 | 웹 스캐닝, 모의 해킹, 취약점 진단 |

| 원인 관계 | 취약점의 근본 원인 | 보안 사고의 실제 원인 |

| 사례 | 버그, 에러, 결함 | SQL 인젝션, XSS |

※ 모든 약점이 취약점이 되는 것은 아니며, 실제로 공격이 가능한 경우만 취약점으로 발전하게 된다.

보안의 목표를 달성하기 위해서는 약점과 취약점을 잘 관리해야 한다.

▶ 보안의 목표

- 공격을 방어하기 위해서?

- 중요한 정보를 지키기 위해서?

- 남들이 해야 한다고 해서?

☞ 일반적으로 기업/개인의 자산의 가치를 지키기 위해서

▶ 보안의 3가지 요소 (3원칙 CIA)

▷ 무결성(Integrity)의 손실 => 의사결정 자료에 누군가가 수치를 바꾼다면

▷ 가용성(Availability)의 훼손 => 사용하고 싶은데 망가져서 사용할 수 없다면

▷ 기밀성(Confidentiality)의 손실 => 바이러스가 침투하여 개인정보를 가져갔다면

▷ 가용성의 원칙 => 인가된 사용자에게 서비스의 사용 보장을 하는 원칙 (DDoS, 재해/사고등을 통해 침해)

▷ 무결성의 원칙 => 시스템이 비인가된 변경에서 보호하는 원칙 (바이러스, 해킹등을 통해 침해)

▷ 기밀성의 원칙 => 인가된 사람에게만 시스템이 제공된다는 원칙 (도청, 사회공학등을 통해 침해)

▶ 정보보호 5원칙

- 가용성의 원칙

- 무결성의 원칙

- 기밀성의 원칙

- 책임 추적성

- 보증

'Security > 보안기초' 카테고리의 다른 글

| Memory Theory(01) (0) | 2023.11.14 |

|---|---|

| Operation Aurora (0) | 2023.11.12 |

| 취약점 찾기 (0) | 2023.11.12 |

| APT 실습 첫번째 (0) | 2023.11.12 |

| How Email Works (0) | 2023.11.12 |